Na era digital, as Interfaces de Programação de Aplicativos (APIs) tornaram-se a espinha dorsal do desenvolvimento de software moderno, permitindo comunicação e troca de dados contínuas entre diferentes aplicativos e sistemas. Como fornecedor de APIs, garantir a segurança de suas APIs não é apenas uma necessidade técnica, mas também um imperativo comercial crucial. Uma arquitetura de segurança de API bem projetada protege dados confidenciais, mantém a integridade de seus serviços e constrói a confiança de seus clientes. Esta postagem do blog irá guiá-lo através do processo de criação de uma arquitetura de segurança de API eficaz, compartilhando insights e práticas recomendadas com base em minha experiência como provedor de API.

Compreendendo o cenário de segurança da API

Antes de mergulhar no processo de design, é essencial compreender as ameaças e desafios que as APIs enfrentam. As APIs são frequentemente alvo de agentes mal-intencionados devido aos dados valiosos que expõem e ao acesso que fornecem a sistemas críticos. Ameaças comuns incluem:

- Acesso não autorizado:Os invasores podem tentar obter acesso às APIs sem a devida autenticação ou autorização, o que pode levar a violações de dados ou interrupções de serviço.

- Vazamento de dados:As APIs podem expor inadvertidamente informações confidenciais se não forem devidamente protegidas, como dados pessoais, informações financeiras ou segredos comerciais.

- Ataques de negação de serviço (DoS):Atores maliciosos podem inundar APIs com solicitações para sobrecarregar o sistema e torná-lo indisponível para usuários legítimos.

- Ataques man-in-the-middle (MitM):Os invasores podem interceptar e modificar solicitações e respostas de API, potencialmente roubando dados ou injetando código malicioso.

Para mitigar essas ameaças, uma arquitetura de segurança de API deve incorporar múltiplas camadas de controles de segurança, incluindo autenticação, autorização, criptografia e monitoramento.

Projetando uma arquitetura de segurança de API

1. Autenticação

Autenticação é o processo de verificação da identidade dos consumidores da API. Ele garante que apenas usuários ou sistemas autorizados possam acessar suas APIs. Existem vários mecanismos de autenticação que você pode usar, dependendo dos seus requisitos específicos:

- Chaves de API:As chaves de API são identificadores exclusivos emitidos para consumidores de API. Eles normalmente são incluídos na solicitação da API como um cabeçalho ou parâmetro de consulta. As chaves de API são simples de implementar, mas podem não fornecer segurança forte por si só, pois podem ser facilmente roubadas ou compartilhadas.

- OAuth 2.0:OAuth 2.0 é um padrão aberto para autorização que permite aos usuários conceder a aplicativos de terceiros acesso limitado aos seus recursos sem compartilhar suas credenciais. Ele usa tokens para autenticar e autorizar solicitações de API, fornecendo um mecanismo de autenticação mais seguro e flexível.

- Tokens da Web JSON (JWT):JWT é um meio compacto e seguro para URL de representar reivindicações a serem transferidas entre duas partes. Pode ser usado para autenticar e autorizar solicitações de API, bem como para transportar informações adicionais sobre o usuário ou a solicitação.

Ao implementar a autenticação, é importante usar algoritmos de criptografia fortes para proteger as credenciais e tokens de autenticação. Você também deve aplicar políticas rígidas de senha e alternar regularmente chaves e tokens de API para minimizar o risco de comprometimento.

2. Autorização

Autorização é o processo de determinar quais ações um usuário ou sistema autenticado pode executar. Ele garante que os consumidores da API tenham as permissões apropriadas para acessar e manipular os recursos que estão solicitando. Existem vários modelos de autorização que você pode usar, incluindo:

- Controle de acesso baseado em função (RBAC):O RBAC é um modelo de autorização amplamente utilizado que atribui permissões aos usuários com base em suas funções dentro de uma organização. Ele simplifica o gerenciamento do controle de acesso agrupando usuários em funções e atribuindo permissões a essas funções.

- Controle de acesso baseado em atributos (ABAC):ABAC é um modelo de autorização mais flexível que leva em consideração vários atributos do usuário, do recurso e do ambiente para determinar os direitos de acesso. Ele permite um controle de acesso mais refinado e pode se adaptar às mudanças nos requisitos de negócios.

- Escopos OAuth:Os escopos OAuth são usados para definir as permissões específicas concedidas a um consumidor de API. Eles permitem limitar o acesso dos consumidores da API apenas aos recursos e ações necessários para o uso pretendido.

Ao implementar a autorização, é importante definir políticas de controle de acesso claras e granulares e aplicá-las de forma consistente em todas as APIs. Você também deve revisar e atualizar regularmente as políticas de controle de acesso para garantir que permaneçam relevantes e eficazes.

3. Criptografia

Criptografia é o processo de conversão de dados em um formato ilegível para usuários não autorizados. Ele garante que os dados confidenciais transmitidos pela rede ou armazenados no sistema API permaneçam confidenciais e seguros. Existem dois tipos principais de criptografia que você deve considerar para a segurança da API:

- Segurança da camada de transporte (TLS):TLS é um protocolo que fornece criptografia e autenticação para dados transmitidos pela rede. É comumente usado para proteger solicitações e respostas de API, garantindo que os dados estejam protegidos contra interceptação e adulteração.

- Criptografia de dados em repouso:A criptografia de dados em repouso é o processo de criptografar dados quando eles são armazenados no sistema API, como em bancos de dados ou sistemas de arquivos. Ele garante que mesmo que os dados estejam comprometidos, eles não poderão ser lidos sem a chave de criptografia.

Ao implementar a criptografia, é importante usar algoritmos de criptografia fortes e práticas de gerenciamento de chaves. Você também deve garantir que as chaves de criptografia sejam armazenadas de forma segura e acessíveis apenas a pessoal autorizado.

4. Validação de entrada

Validação de entrada é o processo de verificação se os dados recebidos por uma API são válidos e estão em conformidade com o formato e as restrições esperados. Ajuda a prevenir vulnerabilidades de segurança comuns, como injeção de SQL, cross-site scripting (XSS) e buffer overflows. Ao implementar a validação de entrada, você deve:

- Valide todos os dados de entrada:Certifique-se de que todos os dados de entrada, incluindo parâmetros de consulta, corpos de solicitação e cabeçalhos, sejam validados antes do processamento.

- Use a lista de permissões:Em vez de colocar entradas ruins conhecidas na lista negra, use a lista de permissões para permitir apenas entradas boas conhecidas. Isso ajuda a evitar que atores mal-intencionados ignorem a validação de entrada usando entradas inesperadas ou mal-intencionadas.

- Limpe os dados de entrada:Se necessário, limpe os dados de entrada para remover quaisquer caracteres ou códigos potencialmente maliciosos.

5. Monitoramento e registro

O monitoramento e o registro em log são componentes essenciais de uma arquitetura de segurança de API. Eles permitem detectar e responder a incidentes de segurança em tempo hábil, bem como rastrear o uso e o desempenho de suas APIs. Ao implementar monitoramento e registro em log, você deve:

- Colete e analise logs de API:Registre todas as solicitações e respostas da API, incluindo o carimbo de data/hora, o endpoint da API, o método da solicitação, o corpo da solicitação e o código de status da resposta. Analise os logs regularmente para detectar qualquer atividade suspeita ou incidente de segurança.

- Configurar alertas:Configure alertas para notificá-lo quando ocorrerem determinados eventos ou condições, como um grande número de tentativas de autenticação malsucedidas ou um aumento repentino no tráfego da API.

- Use ferramentas de gerenciamento de eventos e informações de segurança (SIEM):As ferramentas SIEM podem ajudá-lo a coletar, analisar e correlacionar eventos de segurança de diversas fontes, fornecendo uma visão centralizada da postura de segurança da sua API.

Considerações Adicionais

1. Gateway de API

Um gateway de API é um servidor que atua como intermediário entre consumidores e provedores de API. Ele fornece um ponto de entrada único para todas as solicitações de API, permitindo aplicar políticas de segurança, gerenciar o tráfego e monitorar o uso da API. Ao implementar um gateway de API, você deve:

- Use uma solução de gateway de API confiável:Existem diversas soluções de gateway de API disponíveis no mercado, tanto de código aberto quanto comerciais. Escolha uma solução que atenda aos seus requisitos específicos e tenha um histórico comprovado de segurança e confiabilidade.

- Configure o gateway de API para aplicar políticas de segurança:Use o gateway de API para impor autenticação, autorização, validação de entrada e outras políticas de segurança em todas as APIs.

- Monitore e gerencie o tráfego da API:Use o gateway de API para monitorar e gerenciar o tráfego de API, incluindo limitação de taxa, otimização e armazenamento em cache.

2. Teste de segurança

Os testes de segurança são uma parte importante do ciclo de vida de desenvolvimento da API. Ajuda a identificar e corrigir vulnerabilidades de segurança antes que sejam exploradas por agentes mal-intencionados. Ao realizar testes de segurança, você deve:

- Execute avaliações de segurança regulares:Realize avaliações regulares de segurança de suas APIs, incluindo testes de penetração, verificação de vulnerabilidades e revisão de código.

- Use ferramentas automatizadas de teste de segurança:Existem várias ferramentas automatizadas de teste de segurança disponíveis no mercado que podem ajudá-lo a identificar vulnerabilidades de segurança comuns em suas APIs.

- Teste suas APIs em um ambiente de teste:Antes de implantar suas APIs em produção, teste-as em um ambiente de teste que imite de perto o ambiente de produção. Isso ajuda a identificar e corrigir quaisquer problemas de segurança antes que afetem seus usuários.

3. Conformidade

Dependendo do seu setor e do tipo de dados que suas APIs tratam, você pode estar sujeito a vários requisitos regulatórios, como o Regulamento Geral de Proteção de Dados (GDPR), a Lei de Portabilidade e Responsabilidade de Seguros de Saúde (HIPAA) ou o Padrão de Segurança de Dados da Indústria de Cartões de Pagamento (PCI DSS). Ao projetar sua arquitetura de segurança de API, você deve garantir que ela esteja em conformidade com todos os requisitos regulamentares aplicáveis.

Conclusão

Projetar uma arquitetura de segurança de API é um processo complexo e contínuo que requer uma compreensão abrangente do cenário de segurança de API, bem como o uso de práticas recomendadas e controles de segurança. Ao implementar autenticação, autorização, criptografia, validação de entrada, monitoramento e registro em log, você pode proteger suas APIs contra uma ampla variedade de ameaças à segurança e garantir a confidencialidade, integridade e disponibilidade de seus dados.

Se você estiver interessado em saber mais sobre nossas soluções de segurança de API ou quiser discutir seus requisitos específicos, por favorContate-nos. Teremos prazer em ajudá-lo a projetar e implementar uma arquitetura de segurança de API que atenda às suas necessidades e proteja o seu negócio.

Referências

- Top 10 de segurança da API OWASP

- OAuth 2.0 e OpenID Connect (OIDC) – Uma cartilha

- JSON Web Tokens (JWT) - Introdução

- Segurança da camada de transporte (TLS) - Wikipedia

- Criptografia de dados em repouso – práticas recomendadas

Para mais produtos relacionados à API, você pode visitar os seguintes links:

- Placa de preparação de alta eficiência, placa de gel de sílica plc, 0.5mm,1mm,1.5mm,2mm, tamanho grande 200*200mm

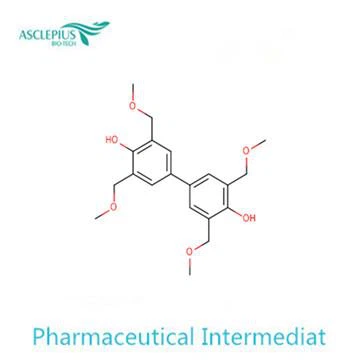

- CAS NO.455943-61-0 Grande Fornecimento

- Injeção de sulfato de condroitina de grau farmacêutico, sulfato de condroitina bovino

Se você estiver interessado em adquirir algum de nossos produtos API, não hesite em nos contatar para negociações futuras. Estamos ansiosos para trabalhar com você!